本次的操作重點:

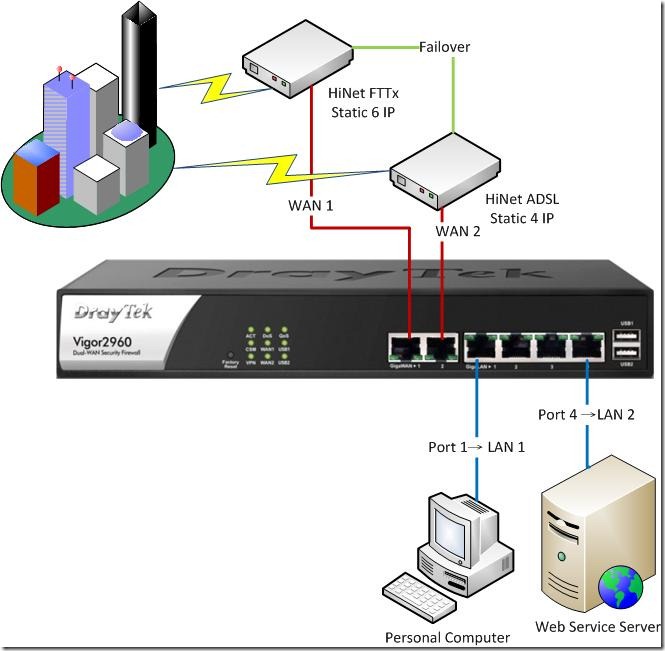

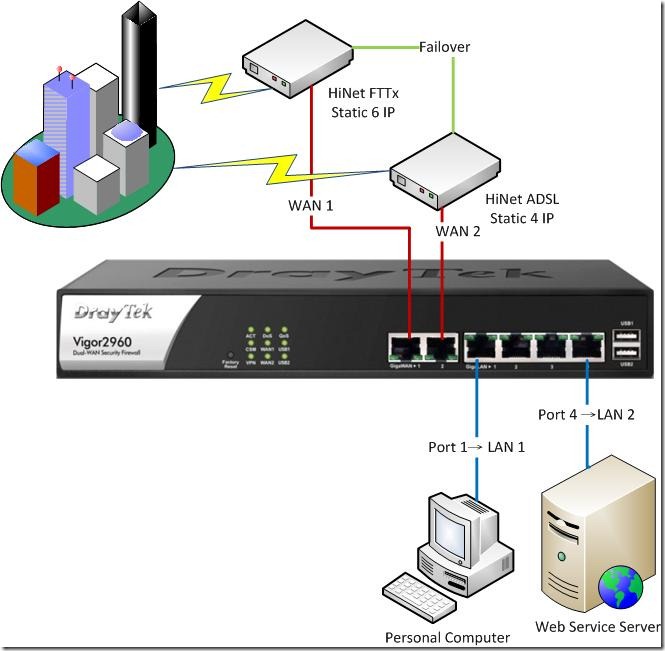

1.HiNet光纖固6 IP與HiNet ADSL固4 IP建立Failover。

2.建VLAN,切開內部上網和對外網頁伺服器。

3.內部電腦接在Port 1 ,透過FTTx上網。對外網頁伺服器接在Port 4,透過FTTx提供網站服務。互相走的IP不同。

一、建立WAN 1和WAN 2的Failover備援

Fail over是當Router偵測到WAN 1斷線後,會即時切換到WAN 2,讓內部的電腦可以繼續使用聯外網路,不致於停擺。建議盡量不要使用同一家的線路,例如WAN1是中華電信光纖,WAN2就可以拉有線電視網路或ADSL。如果兩個WAN都要拉光纖,可先詢問兩家ISP業者是否連線到同一機房。以避免機房跳機造成無法備援。

登入管理介面,輸入帳號密碼

目前使用的版本

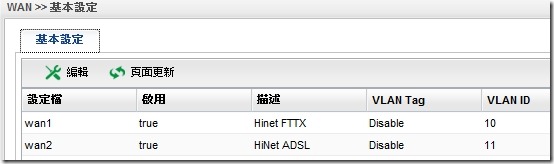

點擊WAN,基本設定

先設定好WAN 1和WAN 2的IP

左邊WAN,點擊”負載平衡”

配置量,點擊新增

設定檔名稱自己取,模式選Failover

備援,如下圖。當wan1斷線時自動切換到wan2

完成後按下套用,設定值生效。

二、建立multi-wan,切開內部電腦上網和網頁伺服器

multi-wan的好處是同一個wan port可以模擬出許多的實體wan port,不需額外加裝switch或hub。

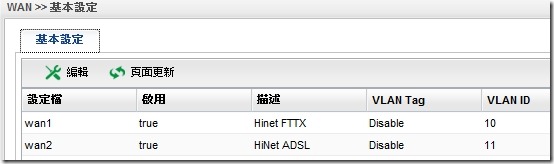

首先要來設定multi-wan,點擊WAN的基本設定。

(1)點一下wan1 (2)按下編輯

固定,輸入IP地址,這是要給內部電腦上網用的IP,下方的IP別名,新增後輸入給網頁伺服器用的IP。因為申請的是光世代固6 IP,所以可以在IP別名中輸入5個IP,但目前僅用來做網頁服務,所以填入一個就可以了。完成後按下套用。

到此完成multi-wan的設定

三、建立VLAN,切開內部電腦上網和網頁伺服器

VLAN的好處是讓內部的電腦和網頁伺服器分開走不同的網段,可避免駭客透過網頁伺服器當跳板攻擊內部的電腦。也可避免內部電腦中毒後持續攻擊網頁伺服器。

最上方的圖示,將內部電腦群組設定在VLAN 1,透過Port 1,連接FTTx的固定210.66.210.51連線上網。網頁伺服器放在VLAN 2,透過Port 4,連接FTTx的固定210.66.210.50對外服務。

點擊LAN,基本設定。

預設已經有一個lan1,無需動他,按下新增。

輸入設定檔名稱,這裡為lan2,輸入VLAN ID,IP位址的地方輸入v2960要使用的,例如192.168.2.1。其餘不需輸入,按下套用。

接著到交換器的地方

點一下預設的VLAN,按下編輯

成員裡面LAN_Port_4取消打勾,未標記裡面LAN_Port_4取消打勾。按下套用。LAN_Port1~4分別指向2960上的實體埠

回過頭來,按下新增。

輸入VLAN ID,在此是輸入15。成員的地方僅留LAN_Port_4,其餘皆不打勾。下方位標記亦同。完成後按下套用。

到此完成內部VLAN的建立,port1~3為VLAN10,port4為VLAN15。設定好了後設備必須重新啟動以生效。

四、分開內部電腦上網和網頁伺服器走的IP

接下來我們要讓內部的電腦使用210.66.210.51上網,而網頁伺服器使用的是210.66.210.50聯外,各走各的路。

LAN,點擊固定路由

點擊新增

設定檔名稱自己取,啟用打勾,目標IP位址輸入網頁伺服器的內部IP,閘道輸入之前設定好的2960位址,WAN/LAN設定檔下拉選取lan2,Metric輸入任意數字,在此輸入10,表示10公尺。按下套用。

回到下圖,真實網路-虛擬網路互通路由,這裡啟用不打勾。如果啟用的話,LAN1和LAN2就可以互通,目前無此需求。

接下來到NAT,點擊通訊埠重導向。

我們要將80 port從外部210.66.210.50轉到內部的192.168.2.2。按下新增。

設定檔名稱自己取,啟用打勾,介面wan1,IP別名下拉選取Single_Alias,別名IP選取剛剛設定好的,虛擬IP輸入192.168.2.2,對應模式為One-to-One 一對一,起始埠號80,內部的虛擬埠號80,按下套用。

回來看已經增加一筆設定

接著到NAT,位址對應

新增一筆設定

設定檔名稱自己取,虛擬IP的地方輸入192.168.2.1,通訊協定為All,使用IP別名,下方的ip別名下拉選取,然後按下套用。

這樣從192.168.2.X來的資料就會從210.66.210.50出去了。

到此完成設定,並達到我們的要求,讓內部電腦VLAN1使用210.66.210.51連上網,192.168.2.X網段VLAN2的電腦使用210.66.210.50連上網,網頁伺服器透過轉port的方式將80port提供給外部連網站。

此設定方式原廠並未提供,故若有疏漏的部分,請依照原廠公布設定值為依據。